CCNA තිස්එක්වන පාඩම IP address summary and Route summarization (Route Aggregation / Suppernetting)

මුලින්ම අපි බලමු කොහොමද IP address summarize කරගන්නනෙ කියල. summary කරනව එහෙමත් නැත්තම් සාරාංශ කරනව කියන්නෙ යම්කිසි දෙයත් කෙටිකර පහසුවෙන් තේරුම්ගතහැකි ආකාරයෙන් ලබාගන්නව කියන එකනෙ. ඒකනෙ ප්රවෘත්ති කියල අන්තිමේටම සාරාංශයකුත් කියල දාන්නෙ. network කිහිපයක ඇති IP address (network address) තනි IP address (network address) එකක් බවට පත් කිරීමයි IP address summary කිරීම තුලින් බලාපොරොත්තු වෙන්නෙ. මෙහෙම සාරාංශ කරන IP address බාවිතා කරන්නෙ මොකටද කියල දැනගන්න කලින් දැන් පියවරෙන් පියවර ඉගෙනගමු IP address summary කරන හැටි.ඉස්සෙල්ලම අමාරු ක්රමේ බලමු.

ක්රියාකාරකම් 01:

192.168.64.0/24

192.168.65.0/24

192.168.66.0/24

192.168.67.0/24

ඉහතින් දක්වා ඇති network address හතර summary (තනි network address එකක් බවට) කර දක්වන්න.

පළමු පියවර:

සියළුම network address දෙකේ පාදයෙන් (binary) ලියාගැනීම.

11000000. 10101000. 01000000. 00000000

11000000. 10101000. 01000001. 00000000

11000000. 10101000. 01000010. 00000000

11000000. 10101000. 01000011. 00000000

දෙවන පියවර:

දෙකේ පාදයෙන් ලියු network address සියල්ලන්ගෙන්ම වම්පස සිට දකුණුපසට ගමන්කිරීමේදී පළමුව හමුවන එකිනෙකට වෙනස්වන bit කාණ්ඩය හදුනා ගැනීම.

11000000. 10101000. 01000000. 00000000

11000000. 10101000. 01000001. 00000000

11000000. 10101000. 01000010. 00000000

11000000. 10101000. 01000011. 00000000

තෙවන පියවර:

වෙනස්වන bit කාණ්ඩයෙන් සෑම network address එකකටම පොදු වු කොටස හදුනා ගැනීම.

11000000. 10101000. 01000000. 00000000

11000000. 10101000. 01000001. 00000000

11000000. 10101000. 01000010. 00000000

11000000. 10101000. 01000011. 00000000

හතරවන පියවර:

දැන් ඔබට සෑම network address එකකටම පොදුවු bits pattern එකක් ලැබී ඇත. එය දහයේ පාදයෙන් (decimal) ලියු පසු summary network address එක ලැබේ.

11000000. 10101000. 010000XX. 00000000

192 . 168 . 64 . 0

දැන් අපිට summary network address එක ලැබිල තියෙනව. දැන් බලමු කොහොදම මේ ලැබුනු summary network address එකේ subnet mask එක හොයන්නෙ කියල. ඒක හරි ලේසියි. binary(දෙකේ පාදය) වලින් ලියන ලද summary address එකේ වෙනස්වන කොටස වනතෙක් (XX ලෙස දක්වා ඇති කොටස දක්වා) ඇති bits ගණනෙන් තමයි අපි subnet mask එක හදාගන්නෙ. පහල බලන්න...

දැන් බලමු ලේසි ක්රමයට කොහොමද IP address summarize කරන්නෙ කියල.

ක්රියාකාරකම් 02:

200.100.10.0/28

200.100.10.16/28

200.100.10.32/28

200.100.10.48/28

ඉහතින් සදහන් network හි summary address එක හා එහි subnet mask එක සොයන්න.

පළමු පියවර:

දී ඇති network address සියල්ලන්ගෙන්ම වම්පස සිට දකුණුපසට ගමන්කිරීමේදී පළමුව හමුවන එකිනෙකට වෙනස්වන ඉලක්කම් කාණ්ඩය හදුනා ගැනීම.

.0

.16

.32

.48

දෙවන පියවර:

පළමු පියවරේදී ලියු ඉලක්කම් කාන්ඩ දෙකේ පාදයට (binary) වලට හරවාගැනීම හා සෑම කොටසකටම පොදු වූ bit කාණ්ඩය හදුනාගැනීම.

. 00000000

. 00010000

. 00100000

. 00110000

තෙනව පියවර:

ඉහතින් ලබාගත් සෑම කොටසකටම පොදු වූ bit කාණ්ඩය දහයේ පාදයට (decimal) වලට හරවා මුලදී නොවෙනස්වු IP address කොටස සමග ලිවීම.

හතරවන පියවර:

summary address එක ඉහලින් තියෙන විදියට හොයාගත්තට පස්සෙ දැන් තියෙන්නෙ ඒකට හරියන subnet mask එක හොයාන්නයි. subnet mask එක හොයන්න යොදාගන්නෙ network bits කියල ඔයාල දන්නවනෙ (මතක නැත්තම් පසුගිය IP address පාඩම් බලන්න). ඒ වගේම දන්නවනෙ IP address එකක් හැදිල තියෙන්නෙ bits 32 කින් කියලත්. ඒ කියන්නෙ bit 8 කාණ්ඩ හතරකින්. දැන් ඒ දැනුම උපයෝගී කරගෙන ලේසියෙන්ම subnet mask එක හොයන්න පුළුවන්. එහෙනම් දැන් කරන්න තියෙන්නෙ නොවෙනස්වු bits එකතුකර එය decimal බවට පත්කර ගැනීමයි.

ඒ අනුව අපිට පහත පරිදි ක්රියාකාරකම් 02 සදහා පිලිතුරු ලබාදිය හැකියි.

Summary address : 200.100.10.0/26

Subnet mask : 255.255.255.192

දැන් අපි දන්නව කොහෙමද IP address summary කරන්නෙ කියල. එහෙනම් දැන් බලමු මේ විදියට summary කරපු IP address එකෙන් ඇති ප්රයෝජන හා ඒවා භාවිතයට ගන්නෙ කොහොමද කියල. කලින් කතාකරපු ක්රියාකාරකම් වලදි අපි ඇත්තටම කලේ network address summarize කරපු එකයි. network එකක් තුලදි network address බාවිතා කරන්නෙ එක් එක් network වෙන්කර හදුනාගන්නයි. අන්න ඒ නිසාම routing table වලදිත් network address තමයි භාවිතා කරන්නෙ network එක තුල ඇති වෙනත් network හදුනා ගැනීමට. ඉතින් මේ හැමදේටම යොදාගන්න network address summarize කරන එකටම තමයි Route summarization එහෙමත් නැත්තම් Route aggregation කියල කියන්නෙත්.

Route summarization කිරීමෙන් ඇතිවන වාසි.

Router සැකසුම් සදහා route summarization යොදාගැනීමෙන් ගොඩක් වාසි ලබාගන්න පුළුවන්. අපි හිතමු එක් Router එකකට network දහයක් සදහා route assign කරල තියෙනව කියල. එතකොට එම Router එක තවත් Routers සමග සම්බන්ධතාවයන් ගොඩනගාගන්න නම් එහි ඇති network දහය පිළිබද route information අනෙක් Routers සමගත් හුවමාරු කරගන්න සිද්ධ වෙනව. route දහයෙ තොරතුරු අනෙක් Routers සමග හුවමාරු කරගැනීමට සැලකිය යුතු network bandwidth එකක් කැප කිරීමට සිදුවෙනව. ඒ වගේම එම route දහයේ තොරතුරු process කිරීමට Router එකේ CPU බාවිතයත් සැලකිය යුතු මට්ටමකින් කැප කල යුතුයි. එසේම Router එකේ සිට වෙනත් network එකකට data transmit කිරීමේදී ඒ සදහා අවශ්ය හොදම route එක routing table එකෙන් තේරීමටත් (routing table එකේ route ප්රමාණය වැඩිවන විට තෝරාගැනීම් ප්රමාණය වැඩිවේ) යම් කිසි කාලයක් වැය කිරීමට සිදුවෙනව. ඉහතින් කතාකරපු route දහය සදහා එක route එකක් පමනක් තිබුනනම් මෙතෙක් වෙලා කතාකරපු දුර්වලතාවයන් සේරම මගහැරගන්න පුළුවන් නේද. අන්න ඒප්රශ්නයට විසදුමක් විදියට තමයි අපි route summarization යොදාගන්නෙ.

CCNA දාහතරවෙනි පාඩමේ ඉදල විසිතුන්වෙනි පාඩම දක්වා තිබෙන routing පාඩම් වලදි අපි ඉගෙන ගත්ත Router එකකට සම්බන්ධ network එකක් බිදවැටුනොත් ඒ බව network එකේ ඇති අනෙකුත් සිළුම Routers වලට දන්වනව කියල. තවත් සරලව කියනවනම් Router එකකට සම්බන්ධ network එකක් යම්කිසි හේතුවකින් බිදවැටුනොත් ඒ බව network එක හා සම්බන්ධ අනෙකුත් Routers වලට දන්වනව ඔව්න්ගේ routing table නැවත සකසා ගන්න. ඒ වගේම නැවත එම බිදවැටුනු network එක යථාතත්වයට පත්වුනහම ඒ බවත් අනෙකුත් සියළුම network වෙත දන්වනව. මෙය network එක තුල දිගින් දිගටම සිද්වීමෙන් data transmission වීමේ කාර්යක්ෂමතාවයට බලපෑමක් එල්ල වෙනව. නමුත් අපි network එක තුල ඇති Router සදහා route summarization සැකසුම් කරල තියෙනවනම් එවනි ප්රශ්නයක් මතුවන්නේ නැහැ. එයට හේතුව තමයි Router එකක් හා සම්බන්ධ යමකිසි network එකක් බිදවැටුනත් Router එක මගින් summary route information කිසිදු වෙනස්කමකින් තොරව අනෙක් Routers වෙත යැවීමයි. බිද වැටුනු network එක පිළිබදව දැනුවත්ව සිටින්නේ එම network එක directly connected Router එක පමණයි. බිදවැටුනු network එක වෙත යම් කිසි network traffic එකක් පැමිනියහොත් directly connected Router එක මගින් "destination network unreachable" පණිවිඩය source එක වෙත reply එකක් විදියට යවනව. බලන්න කොච්චර සරල කාර්යයක්ද route summarization මගින් වෙන්නෙ කියල.

Route summarization වර්ග:

auto summary හා manual summary කියල route summarization වර්ග දෙකක් තියෙනව. CCNA routing පාඩම් වලදි කතාකරපු කරුණු මතක තියෙනවනම් auto summary කියන්නනෙ මොකද්ද කියල ඔයාල දැනටමත් දන්නව. classfull routing protocol ඒ කිව්වෙ RIPv1, IGRP වගේ routing protocol auto summary ක්රමය බාවිතා කරනව. ඒ වගේම RIPv2, EIGRP යන routing protocol පෙරනිමිතියෙන්ම auto summary සදහා සහය දක්වන නිසයි එම protocol Router සදහා සැකසුම් කරද්දි "no auto summary" කියන command එක භාවිතා කරල route auto summarization වෙන එක අවලංගු කරල දැම්මෙ. auto summary වලදි සිද්ධ වෙන්නෙ සියළුම network address classfull network address විදියට summarize කිරීමයි.

උදා -:

අපි හිතමු Router එකකට පහත network සම්බන්ධ කරල classfull routing protocol එකකුත් සැකසුම් කරලයි තියෙන්නෙ කියල.

10.16.0.0/13

10.24.0.0/13

172.16.10.0/24

172.16.11.0/24

192.168.1.0/28

192.168.1.16/28

දැන් මෙම සැකසුම් කරපු Router එකේ routing table එක බැළුවොත් අපිට පෙන්නන්නෙ පහත විදියට auto summary කරපු routes ටිකක්.

10.0.0.0/8

172.16.0.0/16

192.168.1.0/24

මෙතනදි කතාකරපු classfull, classless ඒ වගේම VLSM කියන්නෙ මොනවද කියල හරියට තේරෙන්නෙ නැත්තම් route summarization කියන්නෙ මොකද්ද කියල තේරුම් ගන්නත් අමාරුවෙයි. ඒ වගේ අයට තියෙන්නෙ පහුගිය පාඩම් ටික ආයෙත් මුල ඉදල බලල මේ පාඩමත් එකක් සම්බන්ධ වෙන එකයි. ඉහලින් තියෙන auto summary routes ටික බලපුවාම තේරෙනව Router එකට සැකසුම් කරපු network අයත් class එකට අනුව ඒව summarize වෙලා තියෙන බව.

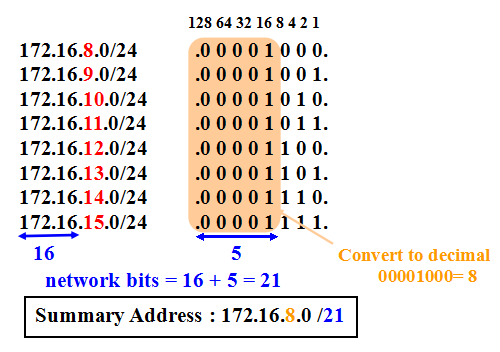

manual summary ගැන කථාකරන්න දෙයකුත් ඉතුවෙලා නැහැ. මොකද අපි මේ පාඩම පටන්ගත්තු වෙලාවෙ කරපු ක්රියාකාරකම් තුලින් අපි කලේ manual summarization තමයි. සාරාන්ශව කියනවනම් මෙතනදි සිද්ධවෙන්නෙ calssfull classless බේදයක් නැතුව නිවරදිව summarize කල හැකි network ඛාණ්ඩය හදුනාගෙන summarize කර දැක්වීමයි. පහතින් තියෙන රූප සටහන බලන්න. ඒකෙන් පැහැදිලිව තේරුම් ගන්න පුළුවන් මොන Routing protocol ද auto summary කරන්නෙ හා manual summary සදහා සහය දක්වන්නෙ කියල.

Route summarization සැකසුම් කිරීමේදී සැලකිය යුතු කරුණු:

ක්රියාකාරකම් 03:

ඉහත තියෙන ක්රියාකාරකම ආයතනයක ගාල්ල, නුවර, කුරුණෑගල පිහිටි ශාඛා, කොළඹ පිහිටි උප ප්රාධාන ශාඛාවට සම්බන්ධ වී ඉන් පසු උප ප්රාධාන ශාඛාව ඉන්දියාවේ පිහිටි මව් ශාඛාවට සම්බන්ධවන ආකාරය දක්වන උදාහරණයක් බව සිතන්න. එවනි අවස්ථාවක එම ශාඛා වල තිබෙන network සම්බන්ධ කරන ලද Routers, අනෙත් network අතර තමන්ගේ සියළු routing information හුවමාරු කරගන්නා විට network එක තුල අපි ඉහල ඡේදයන් වලදි කතාකරපු ගැටළු මතුවෙනව. ඒකට පිළියමක් විදියට තමයි ක්රියාකාරකමේ තියෙන network එක summary route යොදාගෙන සකස් කරල තියෙන්නෙ. ක්රියාකාරකමේ කොටුවල දාල තියෙන IP address වලින් පෙන්නන්නෙ එම එක් එක් network එකට අදාල summary network address එකයි. එම එක් එක් summary network address හදාගත්තු විදිය තමයි පහතින් තියෙන්නෙ.

ගාල්ල ශාඛාව:

නුවර ශාඛාව:

කුරුණෑගල ශාඛාව:

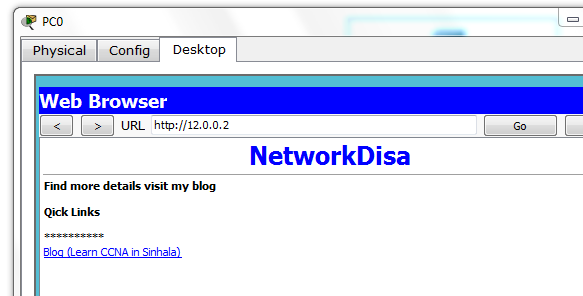

දැන් summary කරපු address ටික EIGRP හරහා අනිත් Routers අතර බෙදාගන්නයි තියෙන්නෙ.මේ සදහා අපි CCNA විසිදෙවනි හා විසිතුන්වන පාඩම් වලින් ඉගෙන ගත්තු EIGRP සැකසුම් වලට තවත් එක් කුඩා command එකක් එකතු කරන්න වෙනව. තවත් මතක තබාගත යුත්තක් තමයි මෙසේ එකතු කරන command එක සැකසුම් කරන්නෙ Router එකේ outbound port (Router එක වෙනත් network හා සම්බන්ධ වෙන ports) වලටයි. තවත් විදියකින් කියනවනම් Router එකෙන් summary route වෙනත් Routers වලට යවන port එකටයි.

උදාහරණයක් විදියට පළමුවෙන්ම ගාල්ල Router එකේ outbound interface එකට EIGRP summary route සැකසුම් සිදුකරමු.

syntax:

*** ක්රියාකාරකම EIGRP summary සැකසුම් නොමැතිව.

---- Packet Tracer file ---- Configuration text file

*** ක්රියාකාරකම EIGRP summary සැකසුම් සහිතව.

---- Packet Tracer file ---- Configuration text file

උදාහරණයක් විදියට බලමු summary නොකරණ ලද, ඉහත ක්රියාකාරකමේ ඉංදියා Router එකේ routing table එක

දැන් බලමු Routers සදහා EIGRP summary සැකසුම් කලාට පසුව ඉංදියා Router එකේ routing table එක.

මේ පාඩමෙන් Route summarization කරන්නෙ කොහොමද summary address එකක් නිර්මාණය කරගන්නෙ කොහොමද හා ඒවා router සදහා සැකසුම් කරන්නෙ කොහොමද කියලත් කතාකලා. ඉහතින් තිබෙන ක්රියාකාරකම් බලල අළුතෙන් network නිර්මාණය කරල ඒවට ගැලගෙන විදියට summary route සැකසුම් කරල බලන්න. මේ පාඩමේ කොතනක හරි අපහැදිලි තැනක් තියෙනවනම් අහන්න. ඒ වගේම වැරදි තැනක් තියෙනවනම් පෙන්නල දෙන්නත් අමතක කරන්න එපා. එහෙනම් අළුත් පාඩමකින් නැවතත් හමුවෙමු.ඔබ සැමට...

11000000. 10101000. 010000XX. 00000000

192 . 168 . 64 . 0

දැන් අපිට summary network address එක ලැබිල තියෙනව. දැන් බලමු කොහොදම මේ ලැබුනු summary network address එකේ subnet mask එක හොයන්නෙ කියල. ඒක හරි ලේසියි. binary(දෙකේ පාදය) වලින් ලියන ලද summary address එකේ වෙනස්වන කොටස වනතෙක් (XX ලෙස දක්වා ඇති කොටස දක්වා) ඇති bits ගණනෙන් තමයි අපි subnet mask එක හදාගන්නෙ. පහල බලන්න...

දැන් බලමු ලේසි ක්රමයට කොහොමද IP address summarize කරන්නෙ කියල.

ක්රියාකාරකම් 02:

200.100.10.0/28

200.100.10.16/28

200.100.10.32/28

200.100.10.48/28

ඉහතින් සදහන් network හි summary address එක හා එහි subnet mask එක සොයන්න.

පළමු පියවර:

දී ඇති network address සියල්ලන්ගෙන්ම වම්පස සිට දකුණුපසට ගමන්කිරීමේදී පළමුව හමුවන එකිනෙකට වෙනස්වන ඉලක්කම් කාණ්ඩය හදුනා ගැනීම.

.0

.16

.32

.48

දෙවන පියවර:

පළමු පියවරේදී ලියු ඉලක්කම් කාන්ඩ දෙකේ පාදයට (binary) වලට හරවාගැනීම හා සෑම කොටසකටම පොදු වූ bit කාණ්ඩය හදුනාගැනීම.

. 00000000

. 00010000

. 00100000

. 00110000

තෙනව පියවර:

ඉහතින් ලබාගත් සෑම කොටසකටම පොදු වූ bit කාණ්ඩය දහයේ පාදයට (decimal) වලට හරවා මුලදී නොවෙනස්වු IP address කොටස සමග ලිවීම.

හතරවන පියවර:

summary address එක ඉහලින් තියෙන විදියට හොයාගත්තට පස්සෙ දැන් තියෙන්නෙ ඒකට හරියන subnet mask එක හොයාන්නයි. subnet mask එක හොයන්න යොදාගන්නෙ network bits කියල ඔයාල දන්නවනෙ (මතක නැත්තම් පසුගිය IP address පාඩම් බලන්න). ඒ වගේම දන්නවනෙ IP address එකක් හැදිල තියෙන්නෙ bits 32 කින් කියලත්. ඒ කියන්නෙ bit 8 කාණ්ඩ හතරකින්. දැන් ඒ දැනුම උපයෝගී කරගෙන ලේසියෙන්ම subnet mask එක හොයන්න පුළුවන්. එහෙනම් දැන් කරන්න තියෙන්නෙ නොවෙනස්වු bits එකතුකර එය decimal බවට පත්කර ගැනීමයි.

ඒ අනුව අපිට පහත පරිදි ක්රියාකාරකම් 02 සදහා පිලිතුරු ලබාදිය හැකියි.

Summary address : 200.100.10.0/26

Subnet mask : 255.255.255.192

දැන් අපි දන්නව කොහෙමද IP address summary කරන්නෙ කියල. එහෙනම් දැන් බලමු මේ විදියට summary කරපු IP address එකෙන් ඇති ප්රයෝජන හා ඒවා භාවිතයට ගන්නෙ කොහොමද කියල. කලින් කතාකරපු ක්රියාකාරකම් වලදි අපි ඇත්තටම කලේ network address summarize කරපු එකයි. network එකක් තුලදි network address බාවිතා කරන්නෙ එක් එක් network වෙන්කර හදුනාගන්නයි. අන්න ඒ නිසාම routing table වලදිත් network address තමයි භාවිතා කරන්නෙ network එක තුල ඇති වෙනත් network හදුනා ගැනීමට. ඉතින් මේ හැමදේටම යොදාගන්න network address summarize කරන එකටම තමයි Route summarization එහෙමත් නැත්තම් Route aggregation කියල කියන්නෙත්.

Route summarization කිරීමෙන් ඇතිවන වාසි.

Router සැකසුම් සදහා route summarization යොදාගැනීමෙන් ගොඩක් වාසි ලබාගන්න පුළුවන්. අපි හිතමු එක් Router එකකට network දහයක් සදහා route assign කරල තියෙනව කියල. එතකොට එම Router එක තවත් Routers සමග සම්බන්ධතාවයන් ගොඩනගාගන්න නම් එහි ඇති network දහය පිළිබද route information අනෙක් Routers සමගත් හුවමාරු කරගන්න සිද්ධ වෙනව. route දහයෙ තොරතුරු අනෙක් Routers සමග හුවමාරු කරගැනීමට සැලකිය යුතු network bandwidth එකක් කැප කිරීමට සිදුවෙනව. ඒ වගේම එම route දහයේ තොරතුරු process කිරීමට Router එකේ CPU බාවිතයත් සැලකිය යුතු මට්ටමකින් කැප කල යුතුයි. එසේම Router එකේ සිට වෙනත් network එකකට data transmit කිරීමේදී ඒ සදහා අවශ්ය හොදම route එක routing table එකෙන් තේරීමටත් (routing table එකේ route ප්රමාණය වැඩිවන විට තෝරාගැනීම් ප්රමාණය වැඩිවේ) යම් කිසි කාලයක් වැය කිරීමට සිදුවෙනව. ඉහතින් කතාකරපු route දහය සදහා එක route එකක් පමනක් තිබුනනම් මෙතෙක් වෙලා කතාකරපු දුර්වලතාවයන් සේරම මගහැරගන්න පුළුවන් නේද. අන්න ඒප්රශ්නයට විසදුමක් විදියට තමයි අපි route summarization යොදාගන්නෙ.

CCNA දාහතරවෙනි පාඩමේ ඉදල විසිතුන්වෙනි පාඩම දක්වා තිබෙන routing පාඩම් වලදි අපි ඉගෙන ගත්ත Router එකකට සම්බන්ධ network එකක් බිදවැටුනොත් ඒ බව network එකේ ඇති අනෙකුත් සිළුම Routers වලට දන්වනව කියල. තවත් සරලව කියනවනම් Router එකකට සම්බන්ධ network එකක් යම්කිසි හේතුවකින් බිදවැටුනොත් ඒ බව network එක හා සම්බන්ධ අනෙකුත් Routers වලට දන්වනව ඔව්න්ගේ routing table නැවත සකසා ගන්න. ඒ වගේම නැවත එම බිදවැටුනු network එක යථාතත්වයට පත්වුනහම ඒ බවත් අනෙකුත් සියළුම network වෙත දන්වනව. මෙය network එක තුල දිගින් දිගටම සිද්වීමෙන් data transmission වීමේ කාර්යක්ෂමතාවයට බලපෑමක් එල්ල වෙනව. නමුත් අපි network එක තුල ඇති Router සදහා route summarization සැකසුම් කරල තියෙනවනම් එවනි ප්රශ්නයක් මතුවන්නේ නැහැ. එයට හේතුව තමයි Router එකක් හා සම්බන්ධ යමකිසි network එකක් බිදවැටුනත් Router එක මගින් summary route information කිසිදු වෙනස්කමකින් තොරව අනෙක් Routers වෙත යැවීමයි. බිද වැටුනු network එක පිළිබදව දැනුවත්ව සිටින්නේ එම network එක directly connected Router එක පමණයි. බිදවැටුනු network එක වෙත යම් කිසි network traffic එකක් පැමිනියහොත් directly connected Router එක මගින් "destination network unreachable" පණිවිඩය source එක වෙත reply එකක් විදියට යවනව. බලන්න කොච්චර සරල කාර්යයක්ද route summarization මගින් වෙන්නෙ කියල.

Route summarization වර්ග:

auto summary හා manual summary කියල route summarization වර්ග දෙකක් තියෙනව. CCNA routing පාඩම් වලදි කතාකරපු කරුණු මතක තියෙනවනම් auto summary කියන්නනෙ මොකද්ද කියල ඔයාල දැනටමත් දන්නව. classfull routing protocol ඒ කිව්වෙ RIPv1, IGRP වගේ routing protocol auto summary ක්රමය බාවිතා කරනව. ඒ වගේම RIPv2, EIGRP යන routing protocol පෙරනිමිතියෙන්ම auto summary සදහා සහය දක්වන නිසයි එම protocol Router සදහා සැකසුම් කරද්දි "no auto summary" කියන command එක භාවිතා කරල route auto summarization වෙන එක අවලංගු කරල දැම්මෙ. auto summary වලදි සිද්ධ වෙන්නෙ සියළුම network address classfull network address විදියට summarize කිරීමයි.

උදා -:

අපි හිතමු Router එකකට පහත network සම්බන්ධ කරල classfull routing protocol එකකුත් සැකසුම් කරලයි තියෙන්නෙ කියල.

10.16.0.0/13

10.24.0.0/13

172.16.10.0/24

172.16.11.0/24

192.168.1.0/28

192.168.1.16/28

දැන් මෙම සැකසුම් කරපු Router එකේ routing table එක බැළුවොත් අපිට පෙන්නන්නෙ පහත විදියට auto summary කරපු routes ටිකක්.

10.0.0.0/8

172.16.0.0/16

192.168.1.0/24

මෙතනදි කතාකරපු classfull, classless ඒ වගේම VLSM කියන්නෙ මොනවද කියල හරියට තේරෙන්නෙ නැත්තම් route summarization කියන්නෙ මොකද්ද කියල තේරුම් ගන්නත් අමාරුවෙයි. ඒ වගේ අයට තියෙන්නෙ පහුගිය පාඩම් ටික ආයෙත් මුල ඉදල බලල මේ පාඩමත් එකක් සම්බන්ධ වෙන එකයි. ඉහලින් තියෙන auto summary routes ටික බලපුවාම තේරෙනව Router එකට සැකසුම් කරපු network අයත් class එකට අනුව ඒව summarize වෙලා තියෙන බව.

manual summary ගැන කථාකරන්න දෙයකුත් ඉතුවෙලා නැහැ. මොකද අපි මේ පාඩම පටන්ගත්තු වෙලාවෙ කරපු ක්රියාකාරකම් තුලින් අපි කලේ manual summarization තමයි. සාරාන්ශව කියනවනම් මෙතනදි සිද්ධවෙන්නෙ calssfull classless බේදයක් නැතුව නිවරදිව summarize කල හැකි network ඛාණ්ඩය හදුනාගෙන summarize කර දැක්වීමයි. පහතින් තියෙන රූප සටහන බලන්න. ඒකෙන් පැහැදිලිව තේරුම් ගන්න පුළුවන් මොන Routing protocol ද auto summary කරන්නෙ හා manual summary සදහා සහය දක්වන්නෙ කියල.

Route summarization සැකසුම් කිරීමේදී සැලකිය යුතු කරුණු:

- Routers වලට routing protocol එක වශයෙන් සැකසුම් කල යුත්තේ classless routing protocol (OSPF, EIGRP, RIPv2, BGP) පමණක්ය.

- Routers සදහා network assign කිරීම හා network පරාසයන් ලබාදීම හොදින් සැලසුම් කර සිදුකල යුතුයි.

- සැමවිටම දෙකේ පාදයේ අගයක් ගන්නා network ප්රමාණයක් summarize කිරීම සදහා යොදාගනීම (2,4,8,16,32,64,128).

- විශාලතම network එකේ සිට කුඩා network එක දක්වා පිළිවලින් network address නිර්මාණය කිරීම. මෙය අදාල වන්නේ එකලග පිහිටි (contiguous) network නිර්මාණයේදී පමණි. ( උදාහරණ: පිළිවෙලින් network 8, network 4, network 2, බැගින් assign කරපු Routers තුනක් තියෙනව කියල හිතන්න. එවිට පළමුව network 8 ඇති Router එකට network address නිර්මාණය කර දෙවනුව network 4 ඇති Router එක සදහාද තෙවනුව network 2 ඇති Router එක සදහාද network address පිළිවලින් නිර්මාණය කලයුතුයි ).

ක්රියාකාරකම් 03:

ගාල්ල ශාඛාව:

නුවර ශාඛාව:

කුරුණෑගල ශාඛාව:

දැන් summary කරපු address ටික EIGRP හරහා අනිත් Routers අතර බෙදාගන්නයි තියෙන්නෙ.මේ සදහා අපි CCNA විසිදෙවනි හා විසිතුන්වන පාඩම් වලින් ඉගෙන ගත්තු EIGRP සැකසුම් වලට තවත් එක් කුඩා command එකක් එකතු කරන්න වෙනව. තවත් මතක තබාගත යුත්තක් තමයි මෙසේ එකතු කරන command එක සැකසුම් කරන්නෙ Router එකේ outbound port (Router එක වෙනත් network හා සම්බන්ධ වෙන ports) වලටයි. තවත් විදියකින් කියනවනම් Router එකෙන් summary route වෙනත් Routers වලට යවන port එකටයි.

උදාහරණයක් විදියට පළමුවෙන්ම ගාල්ල Router එකේ outbound interface එකට EIGRP summary route සැකසුම් සිදුකරමු.

syntax:

Router(config)#interface <outbound_Interface>

Router(config-if)#ip summary-address eigrp <autonomous_system_number> <summary_address> <subnet_mask>

උදා:

GALLE(config)#interface ser0/2/0

GALLE(config-if)#ip summary-address eigrp 1 172.16.8.0 255.255.248.0

මේ විදියට නුවර හා කුරුණෑගල Routers වල outbound interfaces වලටත් summary route සැකසුම් කලානම් අපේ ක්රියාකාරකම සම්පුර්ණ වෙනව. ඒ විදියට සම්පුරණ කරපු ක්රියාකාරම් පහලින් තියෙන සැබදියන්ගෙන් ඔයාලට බාගන්න පුළුවන්.*** ක්රියාකාරකම EIGRP summary සැකසුම් නොමැතිව.

---- Packet Tracer file ---- Configuration text file

*** ක්රියාකාරකම EIGRP summary සැකසුම් සහිතව.

---- Packet Tracer file ---- Configuration text file

දැන් බලමු Routers සදහා EIGRP summary සැකසුම් කලාට පසුව ඉංදියා Router එකේ routing table එක.

මේ පාඩමෙන් Route summarization කරන්නෙ කොහොමද summary address එකක් නිර්මාණය කරගන්නෙ කොහොමද හා ඒවා router සදහා සැකසුම් කරන්නෙ කොහොමද කියලත් කතාකලා. ඉහතින් තිබෙන ක්රියාකාරකම් බලල අළුතෙන් network නිර්මාණය කරල ඒවට ගැලගෙන විදියට summary route සැකසුම් කරල බලන්න. මේ පාඩමේ කොතනක හරි අපහැදිලි තැනක් තියෙනවනම් අහන්න. ඒ වගේම වැරදි තැනක් තියෙනවනම් පෙන්නල දෙන්නත් අමතක කරන්න එපා. එහෙනම් අළුත් පාඩමකින් නැවතත් හමුවෙමු.ඔබ සැමට...

***** ජයශ්රී *****